Ve středu 29. dubna 2026 zveřejnil bezpečnostní tým Theori novou chybu v Linux kernelu — pokřtili ji Copy Fail (CVE-2026-31431). Hlavní debata o ní se točí kolem firemních serverů a cloudů. Ale stejné jádro běží i u vás doma — na Raspberry Pi s Raspberry Pi OS (dříve Raspbian), na Home Assistant Yellow/Green/Blue nebo HAOS na NUCu, či NAS. A i v homelabu má Copy Fail praktické dopady, na které se v cloudové debatě snadno zapomene.

Stručně: na postiženém zařízení může neprivilegovaný uživatel získat plný root přístup během sekundy přes 732bytový Python skript. Bez závislostí, bez složitého útoku. Chyba sedí v jádře od roku 2017 a týká se všech moderních Linux distribucí.

Podklady připravil Vláďa Smitka (zdroj)

Proč by vás to mělo zajímat

Sama o sobě tahle chyba útočníkovi nepomůže se na vaše zařízení dostat zvenku — k jejímu zneužití musí mít na zařízení už nějaký účet. A tady je ten háček.

Pokud máte na Raspberry Pi, NAS serveru nebo Home Assistantu něco veřejně dostupného z internetu — samotný frontend Home Assistantu, OctoPrint, Pi-hole admin, Nextcloud, Vaultwarden nebo vlastní webovou aplikaci, kterou jste si nakódili či vibecodli s AI — a v té aplikaci je bezpečnostní chyba, útočník se přes ni dostane k účtu té aplikace. Doteď by tím skončil. Měl by přístup jen k datům té jedné služby. Po Copy Failu z toho během chvíle udělá root na celém zařízení.

A root znamená všechno — všechna data, klíče, hesla, plus přístup do zbytku vaší domácí sítě, ve které je zařízení připojené. Pokud byla tou napadenou aplikací sám Home Assistant, útočník navíc získává kontrolu nad vším, co HA řídí — chytrými zámky, alarmem, topením, kamerami.

A nepomůže ani Docker

Pokud spoléháte na to, že vám container v Dockeru přidává izolaci od hostitelského systému, tady to neplatí. Copy Fail dokáže útok z containeru přenést ven na hostitele — container a hostitel totiž sdílí stejné jádro a jeho paměť. Ukázkový útok přes container se objevil na GitHubu už den po zveřejnění chyby. Pro Docker na vašem Pi platí stejný princip.

Co s tím

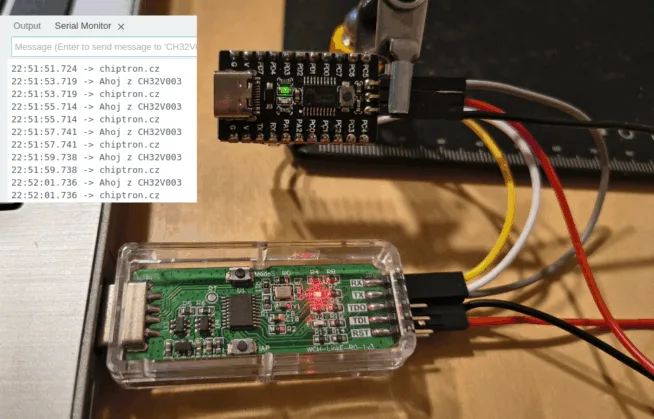

Co problém nemá: ESP32, ESP8266, RP2040, STM32 (žádný Linux, žádný problém), dále kamery, routery, smart home huby a podobná zařízení s úzce specializovaným firmwarem. Ta typicky používají starší jádra nebo jádra bez dotčených komponent — Copy Fail se jich nedotýká.

Pro postižená zařízení tři praktické věci:

- Aktualizujte.

sudo apt update && sudo apt full-upgrade, případně přes aktualizační rozhraní HAOS, a sledujte kernel update svého distra. Patche se postupně objevují napříč distribucemi. - Schovejte za VPN, co nemusí být veřejné (Tailscale, WireGuard). Pokud admin Pi-hole nebo OctoPrint nepotřebujete dostupné odkudkoli, není důvod je takhle vystavovat. Pozor i na cloudflared tunel — pokud k němu nemáte přes Cloudflare Access nastavené ověřování, aplikaci jen jinak vystavujete na internet, a proti útoku přes její chybu vás to nechrání.

- U vlastních (vibecoded) aplikací zvažte, jestli opravdu mají co dělat na veřejné IP. Bezpečnost takového kódu bývá problém sama o sobě, a Copy Fail z drobné chyby v aplikaci dělá kompletní převzetí celého stroje.

Detailní technické postupy (rychlé vypnutí dotčeného modulu jádra ještě před vydáním oficiální opravy, doporučení pro zabezpečení služeb) najdete v odkazech níže.

Podklady připravil Vláďa Smitka (zdroj)

Odkazy: Theori writeup na Xint, CERT-EU advisory, copy.fail, Sysdig analýza.

Žádné sociální komentáře k dispozici.