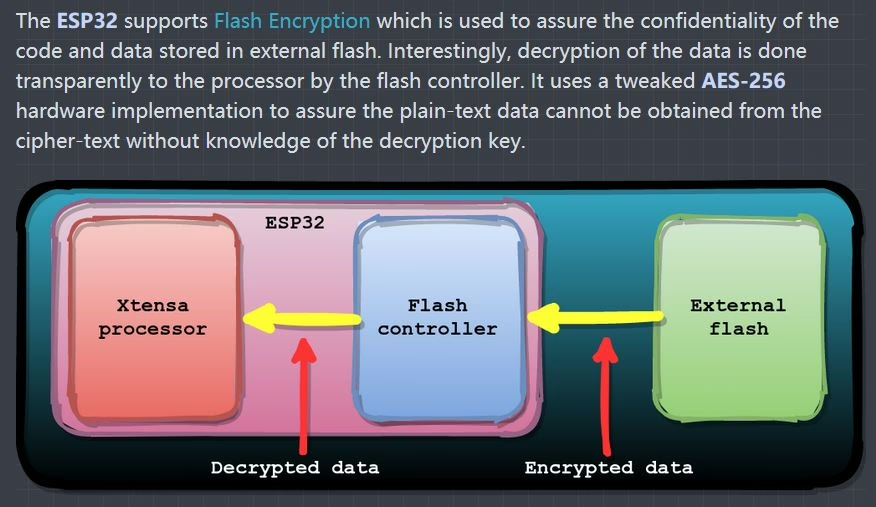

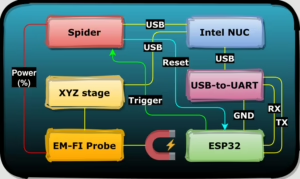

Před 14 dny jsem tu sdílel článek o EMFI útoku na mikrokontrolér ESP32 při kterém se překonával Secure Boot. V dalším pokračování článku, kdy se autoři článku pokusili překonat zabezpečení zašifrovaných dat v paměti.

Celý postup a i výsledek po 12 hodinách a 300 000 pokusech najdete na https://raelize.com/posts/espressif-systems-esp32-bypassing-flash-encryption

Žádné sociální komentáře k dispozici.